警惕套利 MEV 机器人骗局:ChatGPT 只是幌子,资金转瞬即逝

-

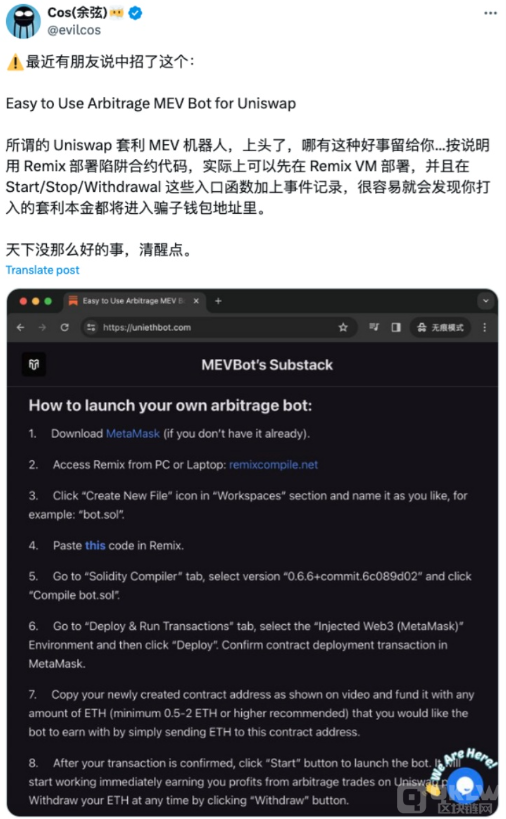

今年年初,慢雾科技创始人 Cos 在社交平台 X 上提醒用户警惕套利 MEV 机器人骗局。如今,黑客团伙也紧随热点,将骗局的名字从“简单易用的 Uniswap 套利 MEV 机器人”升级为“ChatGPT 套利 MEV 机器人:如何每天使用滑点机器人被动赚取 2000 美元”。慢雾安全团队观察到,近期因这类骗局受害的用户数量明显增加,因此,本文将剖析该骗局的操作手法,并分析骗子的资金转移模式,以帮助用户避免上当。

骗局解析

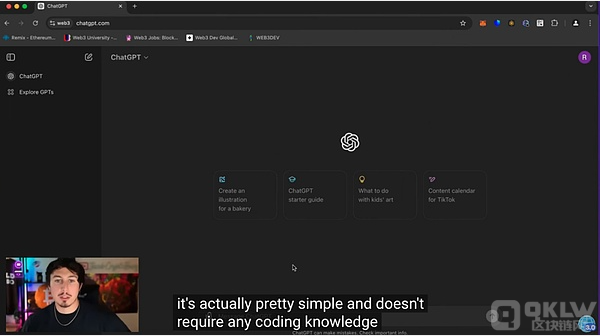

随着 AI 技术的普及,ChatGPT 已成为许多人提高工作效率的工具。然而,骗子们也利用这一点,通过在骗局中植入 ChatGPT 标签,以增强可信度。骗子声称,他们的套利机器人代码是通过 ChatGPT 生成的,意在打消用户对代码安全性的顾虑。

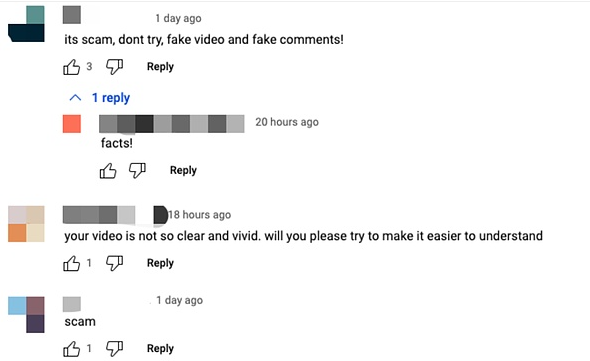

然而,仔细观看骗子在 YouTube 上发布的视频教程,不难发现视频存在音画不同步的问题,账号疑似通过购买获得。尽管视频的评论区几乎被虚假的好评淹没,但往下翻可以发现一些受害者的提醒与警告。

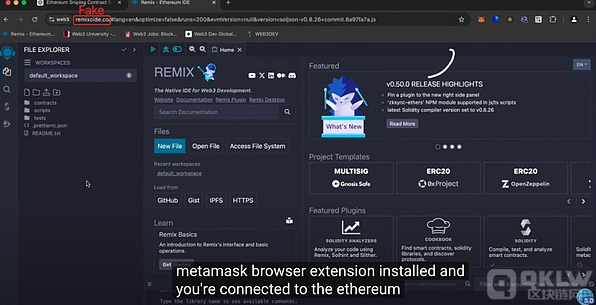

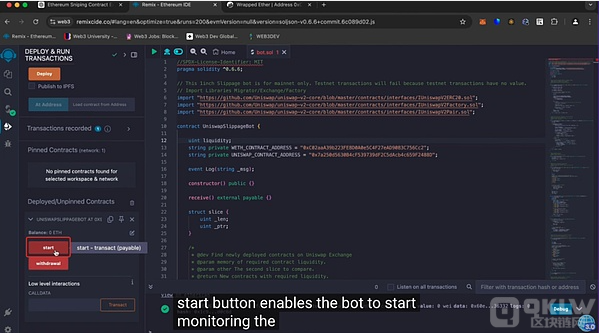

骗子声称,该机器人能够实时监控 Ethereum 上的新代币与价格变动,寻找套利机会。用户只需跟随教程操作,并投入资金,即可实现自动套利。然而,骗局的核心在于用户需要通过 Remix(实际上是骗子提供的伪造平台)部署智能合约并注入资金。此时,用户的钱会被转移到骗子的钱包,而非实现套利。

资金转移模式分析

慢雾科技通过 Web3 反诈骗平台 Scam Sniffer 和链上反洗钱工具 MistTrack,追踪到骗子的一个地址 (0xAEF35f154C318c87744913f38A6d357691258122)。从今年 8 月底至今,该地址已盗取约 30 ETH,受害者人数超过百人。

资金转移模式显示,骗子通过广撒网的方式,诱骗受害者将 ETH 转入合约,随后资金迅速被转入用于暂存的中转地址,最终流向交易所。这些中转地址包括 0x442a4960c783affe2b6d9884f32d7cf2683a408b 和 0x44d63ce270637553f89f3c2706869d98d1248da3,它们自八月底创建以来,已经共计盗取了约 20 ETH,涉及受害者约 93 人。

由于每位受害者的损失金额较小,许多人选择不追究,骗子正是利用这种心理,反复换“马甲”,继续进行类似骗局。尽管 Remix 平台已发布警告,并在 Medium 上详细分析了相关骗局,但从两年前至今,仍有大量受害者在评论区留言,分享被骗经历和相关视频,可见此类骗局的泛滥程度。

总结

慢雾安全团队提醒广大用户,切勿轻信不明链接或运行来历不明的代码。骗子声称他们的代码是由 ChatGPT 生成,但用户完全可以将该代码重新发给 ChatGPT 或 Claude 等工具检查其安全性。为了避免陷入骗局,用户在任何涉及资金操作前,应保持警惕,多加确认,避免因贪图“被动收益”而损失本金。记住:天上不会掉馅饼,掉下来的很可能是陷阱。

4225595

4225595