深度解析:CertiK 与 Kraken 漏洞纠纷背后的安全机制问题

-

在安全圈,关于“白帽”职业操守和中心化交易所漏洞披露机制的争议从未停止。CertiK 与 Kraken 之间的漏洞纠纷,再次引发了行业内的热议。这一事件究竟折射出了哪些深层次问题?

漏洞披露机制的重要性

规范的漏洞披露机制是安全公司(乙方)与客户(甲方)之间发现漏洞、修复漏洞以及分配漏洞赏金等问题进行协调的基础。以下是标准流程:

-

漏洞发现与报告:安全公司发现漏洞并及时向客户报告,详细描述漏洞的类型、危害程度以及复现方法。选择披露漏洞表明“白帽”主观意愿并非攻击,而是协助修复。

-

确认与评估:客户确认漏洞存在,并与安全公司评估风险、影响范围和修复方案。这一过程通常包括商定漏洞修复的分工和漏洞赏金的制定,以避免客户以漏洞已报告为由拒绝支付赏金。

-

修复与复测:客户开发团队与安全公司共同制定并实施代码修复,确保漏洞修复成功。通常,在这一阶段双方已就漏洞危害等级和应支付的赏金达成一致,目标是及时修复漏洞并公开披露。

CertiK 与 Kraken 纠纷的来龙去脉

CertiK 是一家知名的区块链安全公司,其在漏洞发现与报告方面的表现备受争议。此次与 Kraken 的纠纷主要涉及以下几点:

-

漏洞报告:CertiK 向 Kraken 报告了漏洞,表明其行为并非“黑客”性质。然而,事件发酵至今已成为行业丑闻,背后的前因后果需要进一步厘清。

-

测试账户问题:据称 CertiK 工作人员的测试账户仅新增了 4 美元,初步测试在合理范围内。然而,后续的行为是否超出职业操守仍需证据支持。

-

漏洞赏金与修复分工:双方可能在漏洞赏金和修复漏洞的分工协作上未达成一致,Kraken 可能以漏洞已报告为由拒绝支付赏金,导致 CertiK 进行了更大规模的“测试”。

纠纷背后的深层次问题

此次纠纷本质上是利益纠葛和机制不透明的问题:

-

中心化交易所的漏洞披露低效且不透明:Kraken 的漏洞披露和修复流程缺乏透明度,导致纠纷的产生。

-

安全公司的漏洞介入程度缺乏规范:CertiK 在漏洞测试过程中的行为是否合规,仍需进一步厘清。

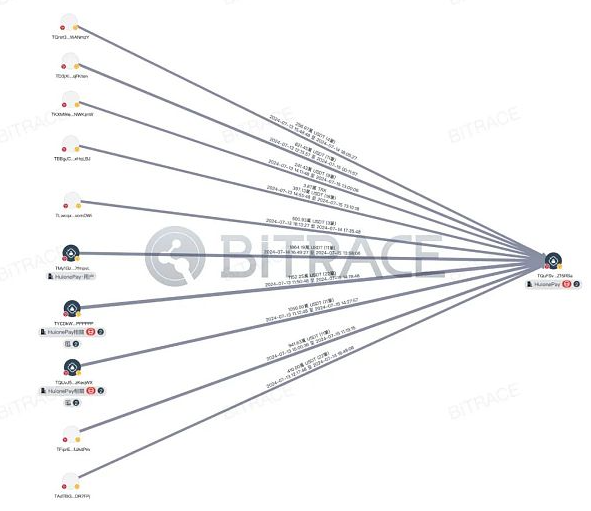

去中心化安全服务的未来

安全行业的纠纷凸显了信息不透明和审计业务复杂性带来的问题。@GoPlusSecurity 的开放、用户驱动模块化安全层的构建,或许能提供一种解决方案。去中心化的安全服务在整个安全防护生命周期中能发挥重要作用,尤其是在人为因素造成的不可控问题上。

总结

CertiK 与 Kraken 之间的漏洞纠纷,揭示了安全行业中机制不透明和利益纠葛的深层次问题。希望随着问题的曝光,行业能制定更规范的标准、优化流程,并提供更专业的服务。安全公司的地位可以被替代,但安全守护者的形象和白帽的贡献应受到市场的尊重。

-

79010

79010