md5和hash算法区别是什么?分解md5和hash算法原理

-

MD5与hash算法(哈希算法)在用途、安全性和生成结果上存在着显著差异。MD5曾经作为哈希算法的代表在多个领域发挥重要作用,但由于固有的安全性问题使之难以满足现代信息安全的高要求。在实际应用中,应选择更安全、更可靠的哈希算法来保障数据的安全性和完整性。

一、MD5与哈希算法的区别

1. 用途的细分

哈希算法作为一种将任意长度数据转换为固定长度唯一标识的技术,广泛应用于数据检索、完整性验证、密码存储等多个场景。MD5作为哈希算法的一种具体实现,用途主要是进行数据的完整性验证。MD5通过生成一个128位的哈希值,快速检测数据在传输或存储过程中是否被篡改。

2. 安全性的差异

哈希算法的核心价值在于不可逆性和对原始数据微小变化的敏感性,这种特性使得哈希算法在保障数据安全方面发挥了重要作用。MD5算法在安全性上存在明显短板,由于设计上的局限,MD5容易受到碰撞攻击,即存在不同的输入数据产生相同哈希值的可能性。这种缺陷使得MD5在保障数据完整性方面存在重大隐患,无法满足现代信息安全的高要求。相比之下,SHA-256等新一代哈希算法在安全性上进行了显著提升,能够有效抵御各类恶意攻击。

3. 生成结果的异同

哈希算法生成的哈希值长度通常根据算法的具体实现而定,如SHA-256生成的是256位的哈希值。MD5作为哈希算法的一种,生成的哈希值长度为固定的128位。尽管长度不同,但哈希值的基本特性是一致的:即对原始数据的任何微小改动都会导致哈希值的显著变化。这一特性使哈希值成为检测数据完整性的有效工具。由于MD5的安全性问题,生成的哈希值在安全性要求较高的场合已不再适用。

二、MD5与哈希算法的原理分解

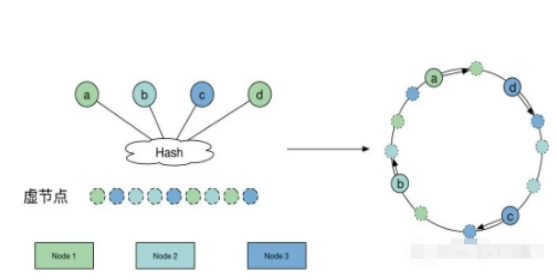

1. 哈希算法的基本原理

哈希算法的核心在于将任意长度的输入数据通过一系列复杂的数学变换转换为固定长度的输出(哈希值)。这一过程中,哈希算法会充分利用数据的位模式、字符分布等特征,确保输出的哈希值具有高度的唯一性和敏感性。哈希算法还会采用各种技术手段来增强算法的抗碰撞能力,提高算法的安全性。

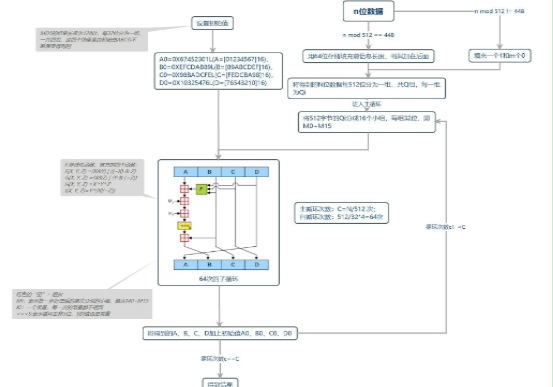

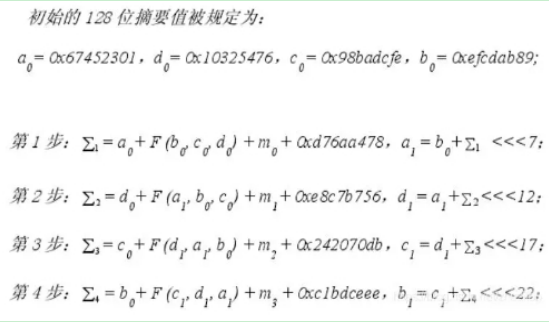

2. MD5算法的具体实现

MD5算法作为哈希算法的一种具体实现,内部逻辑同样遵循哈希算法的基本原理。MD5算法通过分组处理输入数据(通常将数据分为512位长的数据块),然后对每个数据块进行四轮(四轮操作包括非线性函数、位操作、加法运算等)复杂的数学变换,最终生成一个128位的哈希值。在变换过程中,MD5算法会充分利用数据的位模式、字符分布等特征,以及一系列预设的常数和移位操作,确保生成的哈希值具有高度的唯一性和敏感性。

三、md5和hash算法安全性展望

信息安全技术不断发展,哈希算法作为保障数据安全的重要工具之一,安全性也在不断提升。未来,哈希算法将更加注重抗碰撞能力的增强和算法复杂度的提升,应对日益复杂的网络攻击手段。量子计算技术逐步成熟,传统哈希算法在量子环境下的安全性也将成为研究的热点之一。在此背景下,MD5等已暴露安全问题的哈希算法将逐渐被更安全、更高效的算法所取代。

2390469

2390469