HASH是干嘛的?hash算法原理详解

-

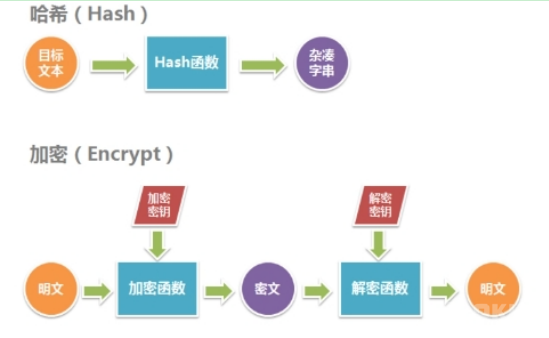

HASH,又称哈希或散列,是一种将任意长度的输入(又称“消息”或“原像”)通过哈希函数变换成固定长度输出(通常称为“哈希值”或“摘要”)的过程。这个过程是不可逆的,即不能从哈希值恢复出原始输入。

一、HASH的作用

1.通过比较文件或数据的哈希值,可以快速验证其是否被篡改,这在文件传输、软件分发等场景中尤为重要。

2.数据去重:在大量数据中查找重复项时,可以先计算每个数据的哈希值,再对哈希值进行比对,大幅度提高去重效率。

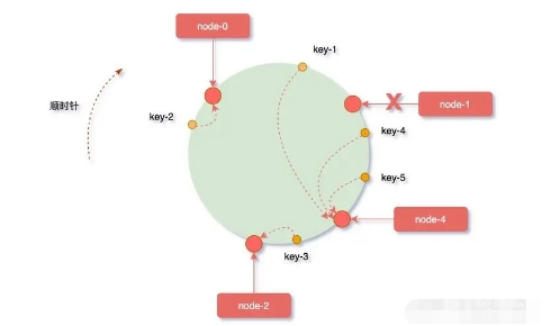

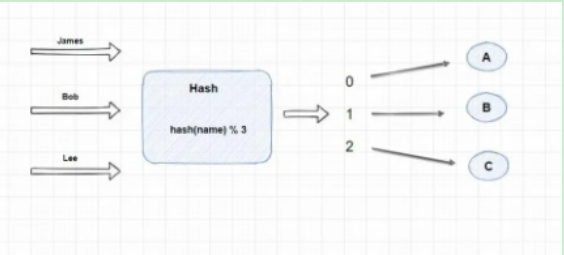

3.在分布式存储系统中,可以利用哈希算法将数据均匀地分配到不同的节点上,实现负载均衡。

4.用户密码在数据库中不直接存储明文,而是存储其哈希值,可以防止数据库泄露导致的密码泄露。

二、Hash算法的基本原理

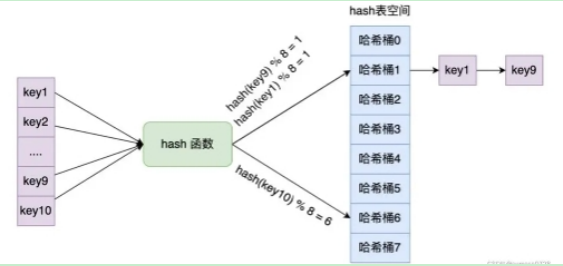

Hash算法的核心在于通过一种特定的数学变换,将任意长度的输入转换为固定长度的输出。这个过程需要满足以下几个关键特性:

1.单向性:如前所述,哈希函数是单向的,即只能从输入计算出输出,无法从输出反推出输入,这是哈希算法安全性的基础。

2.确定性:相同的输入总是产生相同的输出,这一特性保证了哈希值的可验证性。

3.随机性:不同的输入应该产生尽可能不同的输出,减小哈希碰撞(不同输入产生相同输出)的概率。

4.高效性:哈希函数的计算应该快速高效,满足实际应用的需求。

三、Hash算法的实现机制

Hash算法的实现方式多种多样,大多数现代哈希函数都采用了类似的内部机制,如Merkle-Damgård结构或海绵函数(Sponge Function)等。以SHA-256(安全哈希算法256位)为例,大致流程如下:

1.预处理:将输入数据(可能长度不一)通过填充(Padding)和消息调度(Message Schedule)等方式转换为一系列固定长度的数据块。

2.压缩函数:对每一个数据块,应用一个复杂的压缩函数进行处理,SHA-256中的压缩函数包含了大量的位操作、加法、循环移位和常量加法等步骤,为了产生具有强随机性的哈希值。

3.链式迭代:对于多个数据块,前一个数据块的输出会作为下一个数据块输入的一部分,实现链式迭代。所有数据块处理完毕后,输出的即为最终的哈希值。

四、Hash算法的安全性

Hash算法的安全性主要体现在其抵抗各种攻击的能力上,如碰撞攻击、预映像攻击和第二原像攻击等。为了提高安全性,现代哈希函数通常采用大状态空间、复杂的非线性变换和随机数生成器等技术手段。计算能力不断提升,密码学研究逐步深入,旧的哈希算法(如MD5、SHA-1)已经相继被证明存在安全漏洞,被更安全的算法(如SHA-2、SHA-3)所取代。

HASH是一种强大的数据处理工具,已经深入到生活中的方方面面,无论是数据加密、完整性校验还是分布式系统的负载均衡,都离不开HASH算法的支持。

2390469

2390469