研究揭示 SNARK 系统中的电路层漏洞威胁

-

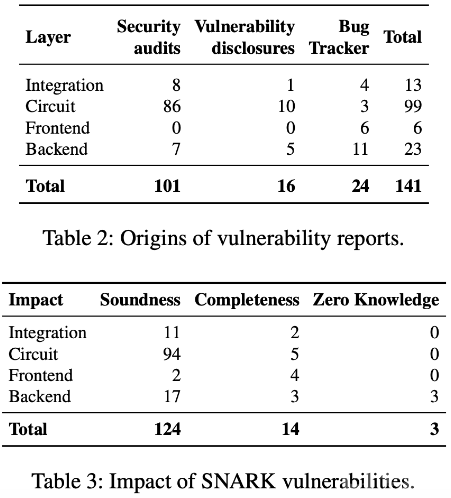

近期,伦敦帝国理工学院的研究团队发布了一项重要研究,指出基于短非交互式知识论证(SNARK)的系统存在严重的电路层漏洞。这项研究分析了107份审计报告和16份漏洞披露报告,涵盖了141个与流行SNARK项目相关的漏洞,并于8月7日在哥伦比亚大学的区块链科学会议上公布。

SNARK技术是一种零知识证明(ZK),允许用户在不透露任何信息的情况下,证明某个陈述的真实性。研究团队的博士生Stefanos Chaliasos表示,他们识别出了三种主要的电路层漏洞类型:约束不足、约束过度和计算错误。

Chaliasos指出:“大多数漏洞发生在电路级别,且与正确性反馈相关。这在使用ZK-Rollup时尤为危险,因为一旦出现这样的错误,攻击者可能会从电路层抽走所有资金。”

研究显示,在发现的95个影响正确性的漏洞中,4个则影响系统的完整性。最常见的漏洞源于约束不足,这可能导致测试人员接受无效证明,从而削弱系统的整体安全性。研究还指出,开发人员面临的挑战包括适应不同的抽象级别并优化电路以提高效率,这直接关系到SNARK的使用成本。

研究团队分析了这些漏洞的根本原因,包括问题与约束之间的差异、缺乏输入约束以及电路的不安全重用等因素。这些问题的存在使得SNARK系统在安全性上的信任基础遭到动摇。

在同一会议的第一天,Aptos团队也展示了他们的新机制——加权可验证随机函数(加权 VRF)。该机制旨在增强共识过程中的随机性,通过将参与者的权益纳入随机选择过程,提高了选择的公正性。

Aptos于6月份在主网上部署了这一机制,负责人Alin Tomescu表示:“我们处理了50万次调用,随机延迟从提交区块到可用的时间最初为160毫秒,经过优化后缩短至25毫秒。”

264944

264944