SIM交换黑客攻击事件

-

非托管钱包乍现价值3000万美元的BCH 是SIM 交换黑客攻击吗?

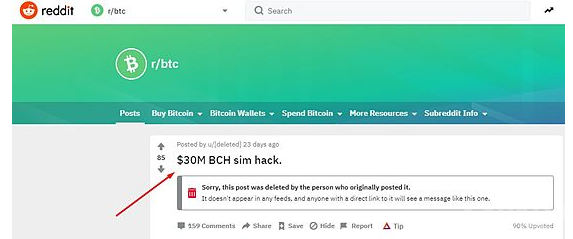

有传言称,在所谓的「SIM交换黑客攻击」事件中,一位中国人损失了价值约3000万美元的BCH。这一传言起源于Reddit上一篇现已被删除的帖子,该帖称受害者请求矿工帮助恢复其BCH的访问权限。受害者还说,他仍然拥有自己的私钥,并将酬谢那些能够帮助自己的矿工。

这起SIM交换黑客攻击事件并不是什么新鲜事了,过去也曾有几个SIM黑客攻击的受害者最终损失了数百万美元,但最近这起却与之前的不太一样,因为受害者明确表示,他仍然可以访问自己的私钥,这意味着他是在非托管钱包中被黑的。

图源:https://www.reddit.com/r/btc/comments/f7lbae/30m_bch_sim_hack/

SIM 交换黑客攻击

为了更清楚地了解此事件,我将解释一下什么是SIM交换黑客攻击以及它是如何执行的。简单来讲,SIM交换黑客攻击是指黑客能够获得仅针对受害者的私人及安全信息的情况。他们通过说服移动服务提供商激活你在其他设备上的电话号码来实现这一点。

要说服移动运营商批准此类更改似乎也并非难事,只要黑客能够提供信息以证明自己身份的话,客户代表就会愿意进行更改。

这意味着受害者的信息可能已经被泄露了。在成为攻击目标之前,他们可能已经是网络钓鱼攻击或社会工程攻击的受害者了。

当受害者成为高技能SIM交换黑客攻击的目标后,他们能做的就很少了,因为攻击的成功与否主要取决于运营商是否批准交换。如果黑客能够满足所有要求,那么他们就能成功进行黑客攻击。

为什么黑客会对SMS消息感兴趣?

现在,一些人可能会问,如果黑客有进入受害安全网络所需的所有必要信息,那么他们为什么要经过麻烦的SIM卡交换攻击呢?简单来说,是因为当用户启用双因子验证(2FA)时,SMS就成为了许多应用程序选择的第二安全层。以一次性密码(OTPs)的形式进行呈现。

成功的SIM交换就意味着第二层保护已经被破坏,而所有使用该保护的应用程序也就被破坏了。

此外,电子邮件和社交媒体帐户在恢复帐户时使用SMS作为身份验证的一种方法。例如,当Gmail用户想要恢复其帐户时,只需要一个SMS OTP即可授权更改密码。

要注意,电子邮件通常也被视为另一种类似于SMS的2FA方法。这表明,保持你SMS或手机线路安全是多么的重要。然而,说起来容易做起来难,因为SMS在很大程度上需要要依赖于移动服务提供商的尽职调查。

SMS 2FA

尽管之前也发生过SIM交换黑客攻击事件,但SMS仍然是数字钱包、银行应用程序、中心化加密货币交易所等众多应用程序的主要选择之一。实际上,SMS 2FA给用户提供了一种错误的安全感,因为他们过于依赖第三方来保证其安全。

在这种情况下,只有在用户是唯一有权访问的人时,SMS 2FA才是安全的。由于SMS 2FA要通过运营商的网络,所以始终都要面临着内部和外部的风险,从网络中的坏人到利用SMS协议漏洞(例如SIMJacker漏洞)的黑客,处处面临风险。

保护我们的SIM

保护我们SIM的唯一方法是不让黑客从网上获取到敏感信息。因此,当不熟悉的网站需要你进行KYC或上传个人信息时,要格外小心。应该反复检查URL链接,以确保这真的是你要进行输入或登录的网站。

如果有此选项的话,强烈建议你激活反钓鱼功能。此外,请注意,黑客会利用多种社会工程技术来获取敏感信息。要记住,客户代表基本上不会主动联系你,也不会要求你提供不必要的信息。

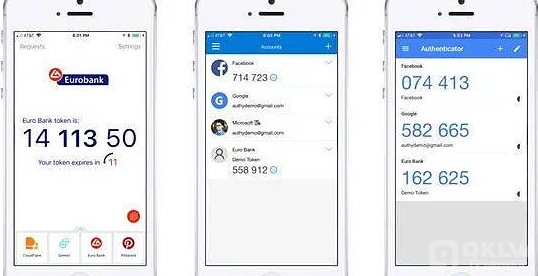

图源:https://medium

如果有的话,可能需要启用其他身份验证方法作为额外的预防措施。备选的2FA方法包括电子邮件、认证应用程序(如Google authenticator或Authy)和硬件密钥(如Yubi密钥)。如果黑客能够访问你的SIM,那么额外的安全层肯定会提高安全性并阻止攻击。

然而,还有另一种不需要处理2FA即可保护加密货币等资产的方法。实际上,你根本不需要启用2FA,因为你可以完全控制和访问自己的资产,而无需依赖任何第三方。这就是非托管钱包或账户,用户可以在其中完全控制和访问他们的资产。

非托管钱包或账户

非托管钱包允许用户使用离线加密钱包工具创建自己的私钥(PK)。虽然工具是由其他开发人员创建的,但是只有生成密钥的用户才能对其进行访问。其他人要访问私钥的惟一方法就是通过所有者的共享。

大多数情况下,用户会将PK写在一张纸上,并将其放置在安全的地方,如保险库或保险箱,以此来确保PK的安全。一些人会将其存储在具有强化安全功能的专用USB密钥中,而另一些人则会使用硬件钱包。

非托管钱包SIM交换黑客攻击

宣称BCH被盗的人声称,自己是SIM交换黑客攻击的受害者,但自己仍然拥有被黑钱包的私钥。这让加密社区的一些人有点摸不着头脑,因为这似乎表明此人的非托管钱包是通过SIM交换被窃取的。

如果钱包来自中心化交易所或托管钱包服务提供商,那就说得通了,因为他们大多数是使用SMS 2FA来保护其钱包的。但是,由于受害者可以访问他的私钥,我们只能得出结论:这确实是一个非托管钱包。

黑客攻击的细节基本上不为公众所知,在被攻击者删除了其在Reddit上的原始帖子后,也没有任何更新。此次黑客攻击的特别之处在于,受害者推断出自己的资金是被从非托管钱包中偷走的。

熟悉非托管钱包工作原理的人都知道,获得这些资金的唯一途径是要获得其私钥。拥有这么多钱的用户几乎不可能使用可以通过SMS进行访问的私钥。

我们可能永远都无法确定这是到底是如何发生的,但我们都知道:黑客成功获取非托管钱包资金的唯一途径就是访问钱包的私钥。

因此,我们可以把此次黑客攻击归咎于钱包主人的错误判断,因为他不小心储存了可以通过在线或者使用SMS进行访问的私钥。保持私匙离线状态是使用非托管钱包的基本规则之一,忽略这条规则则可能会产生一些可怕的后果,比如上文提到的这种。

非托管钱包和交易仍然是最安全的

过去从未发生过涉及非托管钱包的任何类型的安全缺陷或安全弱点事件。如果所谓的SIM交换黑客攻击是真实的,那么此次黑客攻击可能是由于用户的安全疏忽造成的,因为他没有好好保护自己的私钥,或者,可以通过在线或SIM对其私钥进行访问。

具有托管性质的钱包永远无法达到非托管钱包的安全级别。我认为,只有让用户对自己的资产拥有绝对且完全的控制,才能实现最高和最优的安全性,非托管钱包就是如此。

这种安全性可以扩展到使用非托管钱包的所有服务。包括像Newdex这样的去中心化交易所(DEXs),这些交易所的系统不要求客户将钱存入交易所运营商所持有的托管钱包。

(Newdex:https://newdex.io/)

所有交易都直接发生在客户的非托管钱包中,确保了最佳的安全性,因为交易者只有在执行交易的那一刻才会失去对其数字资产的托管权。使用高度可扩展区块链的DEXs(如Newdex使用的EOS)几乎会立即执行交易。

尽管CEX运营商在过去做了很多安全改进,比如让大部分流动资金保持离线状态并获得保险,但它仍然无法与DEX提供的安全性相提并论,因为资产所有者从未交出过其托管权。

CEX可能已经降低了来自外部威胁的风险,但必须在其平台上维护用户帐户系统并保管客户的数字资产方面,并未真正取得任何进展。由于各种原因,客户的资产仍然可能被困在CEX中,比如丢失了冷钱包的私钥、平台的技术问题、遵从法规、甚至是破产问题。

在非托管钱包中可能会发生SIM交换黑客攻击吗?

在适当的条件下,这是可能的,但可能性极低。非托管钱包的所有者要无视所有提醒,让私钥保持离线状态,不理会黑客窥探,不负责任地在不安全的网络(例如SMS)中进行访问。

此次事件可能真的仅仅就是谣言而已,但这也已经引发了一些有趣的问题,即非托管钱包通过这种方式被黑的可能性。

这一切都可以归结为一件事:非托管钱包的安全性取决于资产所有者如何处理钱包或账户私钥的安全性。只要资产所有者遵循建议的安全程序,他们应该就能享受到空前的安全保障,即使是世界上最中心化的交易所也无法与之相比。

区块链技术所能提供的那种安全性,即使是最中心化的交易所也无法提供。

原文:https://hackernoon.com/is-a-dollar30-million-bch-sim-swap-hack-possible-in-a-non-custodial-wallet-rzib3y8d

- 头条

2317549

2317549