揭秘史上最大胆的加密货币盗窃团伙:Lazarus Group洗钱手法分析

-

在一份联合国机密报告中,路透社披露,朝鲜黑客团伙Lazarus Group去年从一家加密货币交易所窃取资金,并在今年3月通过虚拟货币平台Tornado Cash洗钱1.475亿美元。

盗窃与洗钱细节

根据联合国安理会制裁委员会提交的文件,监察员正在调查2017年至2024年间发生的97起疑似朝鲜黑客针对加密货币公司的网络攻击,涉及金额约36亿美元。其中包括去年年底HTX加密货币交易所被盗的1.475亿美元,这笔资金在今年3月通过Tornado Cash完成了洗钱。

2022年,美国对Tornado Cash实施制裁,2023年,其两名联合创始人被指控协助洗钱超过10亿美元,其中包括与Lazarus Group有关的网络犯罪。

加密货币侦探ZachXBT的调查显示,Lazarus Group在2020年8月至2023年10月期间将价值2亿美元的加密货币洗钱为法定货币。

Lazarus Group的攻击策略

Lazarus Group长期以来被指控进行大规模的网络攻击和金融犯罪。他们的目标不仅限于特定行业或地区,而是遍布全球,从银行系统到加密货币交易所,从政府机构到私人企业。以下是几个典型的攻击案例,揭示Lazarus Group如何通过其复杂的策略和技术手段成功实施这些攻击。

社会工程和网络钓鱼攻击

Lazarus Group通过社会工程和网络钓鱼攻击,将欧洲和中东的军事和航空航天公司作为目标,在LinkedIn等平台上发布虚假招聘广告,诱骗员工下载带有恶意软件的PDF文件,从而实施攻击。这些攻击使得黑客能够窃取受害者系统中的敏感信息。

在针对加密货币支付提供商CoinsPaid的为期六个月的行动中,Lazarus Group使用类似的方法,导致CoinsPaid被盗3700万美元。黑客向工程师发送虚假的工作机会,同时发起分布式拒绝服务攻击,并进行暴力破解密码。

攻击CoinBerry和Unibright

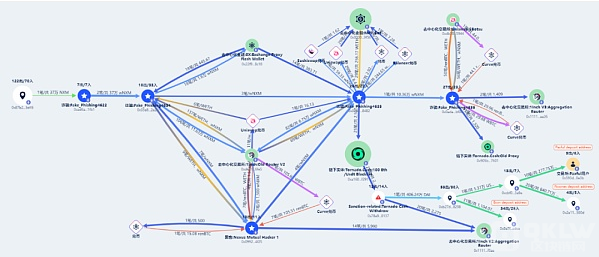

2020年8月24日,加拿大加密货币交易所CoinBerry的钱包被盗,黑客地址为:0xA06957c9C8871ff248326A1DA552213AB26A11AE。

2020年9月11日,Unibright由于私钥泄露,多个钱包中发生了40万美元的未经授权转账,黑客地址为:0x6C6357F30FCc3517c2E7876BC609e6d7d5b0Df43。

2020年10月6日,由于安全漏洞,CoinMetro热钱包中未经授权转移了价值75万美元的加密资产,黑客地址为:0x044bf69ae74fcd8d1fc11da28adbad82bbb42351。

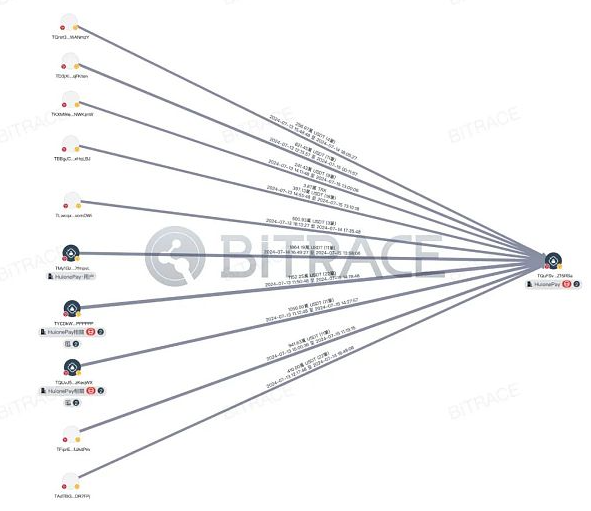

资金流向图

2021年初,各个攻击事件的资金汇集到地址:0x0864b5ef4d8086cd0062306f39adea5da5bd2603。2021年1月11日,该地址在Tornado Cash存入了3000ETH,随后通过0x1031ffaf5d00c6bc1ee0978eb7ec196b1d164129地址向Tornado Cash存入了1800多枚ETH。随后,攻击者从Tornado Cash中提取近4500枚ETH到0x05492cbc8fb228103744ecca0df62473b2858810地址。

到2023年,攻击者经过多次转移和兑换,最终将资金发送至Noones deposit address和Paxful deposit address。

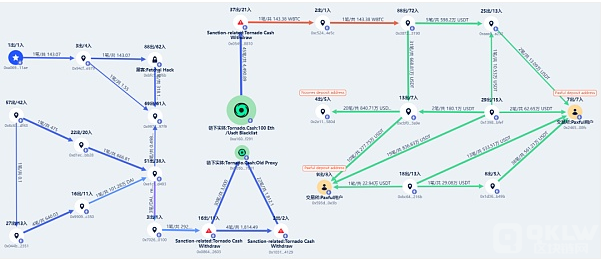

Nexus Mutual创始人遭黑客攻击

2020年12月14日,Nexus Mutual创始人Hugh Karp被盗37万NXM(价值830万美元)。被盗资金在多个地址间转移,并兑换为其他资金,通过跨链操作和混币平台进行资金混淆,最终发送到提现平台。

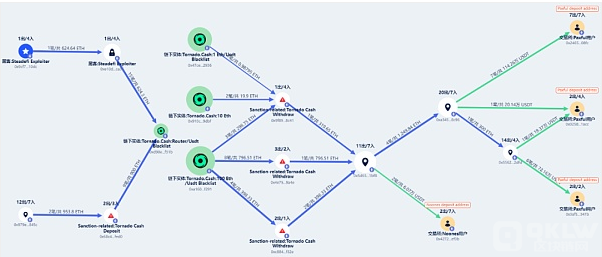

Steadefi和CoinShift攻击

2023年8月,Steadefi事件中的624枚被盗ETH和Coinshift事件中的900枚被盗ETH被转移到Tornado Cash,随后立即提取到其他地址,并最终通过中转和兑换,发送到Paxful deposit address和Noones deposit address。

事件总结

Lazarus Group通过跨链转移和混币平台洗钱,最终将被盗资金提取到固定的地址群进行提现操作。在Lazarus Group连续、大规模的攻击下,Web3行业面临着巨大的安全挑战。

75384

75384